【高危应急漏洞情报通知】云安全中心 0Day 漏洞运营实验室,请您重点关注

![]() 微wx笑

微wx笑 2020-06-04【库&框架】

2020-06-04【库&框架】

5

5 0关键字:

安全 漏洞 fastjson

0关键字:

安全 漏洞 fastjson

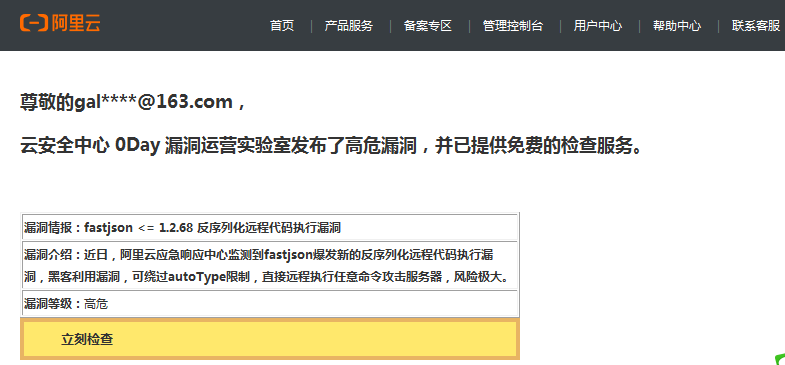

昨日,收到一封阿里云安全中心的邮件,【高危应急漏洞情报通知】云安全中心 0Day 漏洞运营实验室,请您重点关注,fastjson远程代码执行安全漏洞(以下简称RCE漏洞),最早是官方在2017年3月份发出的声明,而同样类型的漏洞,在后续的版本中却经常复现,这是什么原因呢?这一点真的耐人寻味。

昨日,收到一封阿里云安全中心的邮件,【高危应急漏洞情报通知】云安全中心 0Day 漏洞运营实验室,请您重点关注

fastjson远程代码执行安全漏洞(以下简称RCE漏洞),最早是官方在2017年3月份发出的声明,

security_update_20170315,而同样类型的漏洞,在后续的版本中却经常复现,这是什么原因呢?这一点真的耐人寻味。

不知道将会有多少项目受到影响。

很多人恐怕都会愿意使用大厂的产品,觉得比较稳定,比较安全;然而,代码中人写的,有漏洞是难免的。没有绝对安全的,只要电脑连接上了互联网,就等于是告别了安全。

看到有文章对这个漏洞进行了分析,不过我小白一个,完全不懂。最后给出的总结是:开发中应严格控制AutoType开关,保持fastjson为最新版本。保持最新的版本这个通常要注意生产上使用稳定版本而不是beta版。

本文由 微wx笑 创作,采用 署名-非商业性使用-相同方式共享 4.0 许可协议,转载请附上原文出处链接及本声明。

原文链接:https://www.ivu4e.cn/blog/lib-frame/2020-06-04/464.html